在企業(yè)內(nèi)部局域網(wǎng)環(huán)境中,計算機頻繁遭遇IP攻擊是一個令人困擾且普遍存在的問題。這不僅可能影響工作效率,更對網(wǎng)絡安全構(gòu)成潛在威脅。要理解其成因并采取有效對策,需要從網(wǎng)絡環(huán)境、計算機軟硬件等多個層面進行綜合分析。

一、IP攻擊的常見類型與表現(xiàn)

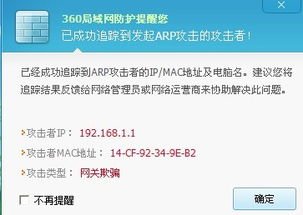

局域網(wǎng)內(nèi)的IP攻擊通常表現(xiàn)為IP地址沖突、ARP欺騙、掃描探測或拒絕服務攻擊(DoS)等。用戶可能會遇到網(wǎng)絡頻繁斷線、上網(wǎng)速度異常緩慢、系統(tǒng)彈出IP沖突警告,或安全軟件頻繁攔截攻擊提示。這些現(xiàn)象背后,往往指向局域網(wǎng)管理的疏漏或內(nèi)部存在的安全風險。

二、為何廠內(nèi)局域網(wǎng)易受IP攻擊?

- 網(wǎng)絡拓撲與管理因素:許多工廠局域網(wǎng)采用簡單的扁平化結(jié)構(gòu),缺乏子網(wǎng)劃分和VLAN隔離,導致廣播域過大。一旦有設(shè)備中毒或違規(guī),攻擊極易擴散。IP地址分配若采用低效的手工配置或DHCP服務器設(shè)置不當,極易引發(fā)地址沖突或被惡意篡改。

- 內(nèi)部威脅源:廠內(nèi)設(shè)備繁雜,可能包括未及時更新補丁的舊系統(tǒng)、員工私自接入的移動設(shè)備、或已感染病毒/木馬的計算機。這些設(shè)備可能主動發(fā)起掃描或攻擊,成為局域網(wǎng)內(nèi)部的“震源”。

- 軟硬件漏洞與配置不當:

- 軟件層面:操作系統(tǒng)、辦公軟件或工業(yè)控制軟件未安裝安全更新,存在已知漏洞,容易被利用。計算機防火墻關(guān)閉、共享設(shè)置過于開放、弱密碼或空密碼賬戶等,都為攻擊者提供了可乘之機。

- 硬件層面:老舊網(wǎng)絡設(shè)備(如交換機、路由器)固件陳舊,缺乏安全防護功能;部分工控設(shè)備或物聯(lián)網(wǎng)終端安全性薄弱,可能成為攻擊跳板。

- 外部滲透風險:盡管是內(nèi)部網(wǎng)絡,但若與互聯(lián)網(wǎng)或其它網(wǎng)絡有連接點(即便通過防火墻),也可能因邊界防護不足而引入風險。攻擊者可能通過釣魚郵件、U盤擺渡等方式先滲透一臺內(nèi)網(wǎng)電腦,再以此為據(jù)點進行內(nèi)部橫向攻擊。

三、計算機軟硬件層面的防護與應對措施

- 軟件加固:

- 確保所有計算機安裝正版操作系統(tǒng)及軟件,并開啟自動更新,及時修補安全漏洞。

- 安裝并啟用殺毒軟件及網(wǎng)絡防火墻,定期進行全盤掃描。對工業(yè)控制計算機,需選用兼容性好的專業(yè)安全軟件。

- 嚴格管理用戶權(quán)限,禁用不必要的系統(tǒng)服務(如遠程注冊表、文件共享等),關(guān)閉無需使用的端口。

- 對重要計算機,可考慮部署入侵檢測(IDS)或個人主機防護軟件。

- 硬件與網(wǎng)絡配置優(yōu)化:

- 升級網(wǎng)絡基礎(chǔ)設(shè)施,使用支持安全功能的交換機,并啟用端口安全、DHCP Snooping、IP-MAC綁定等功能,有效遏制ARP欺騙和IP地址盜用。

- 規(guī)劃合理的IP地址分配方案,采用DHCP服務器并設(shè)置地址保留,或嚴格實施靜態(tài)IP管理,建立IP-MAC地址對應表。

- 對關(guān)鍵工控機或服務器,進行物理隔離或部署于獨立安全網(wǎng)段。

- 管理與監(jiān)控:

- 制定嚴格的網(wǎng)絡使用規(guī)范,禁止私自接入設(shè)備,定期對聯(lián)網(wǎng)設(shè)備進行安全審計。

- 部署網(wǎng)絡監(jiān)控系統(tǒng),對異常流量(如高頻ARP請求、端口掃描)進行告警和溯源。

- 對員工進行基礎(chǔ)網(wǎng)絡安全培訓,提高安全意識,防范社會工程學攻擊。

廠內(nèi)局域網(wǎng)頻發(fā)的IP攻擊是管理、技術(shù)、人為因素交織的結(jié)果。解決之道不僅在于為單臺計算機加固軟硬件,更需從網(wǎng)絡架構(gòu)設(shè)計、管理制度、技術(shù)防護體系等多個維度系統(tǒng)性地構(gòu)建縱深防御。通過軟硬件結(jié)合、管理與技術(shù)并重,才能打造一個穩(wěn)定、安全的內(nèi)部網(wǎng)絡環(huán)境,保障生產(chǎn)運營的順暢與數(shù)據(jù)資產(chǎn)的安全。

平板一周燴 內(nèi)外兼?zhèn)洌浻布缕访芗毓?/a>

平板一周燴 內(nèi)外兼?zhèn)洌浻布缕访芗毓?/a>